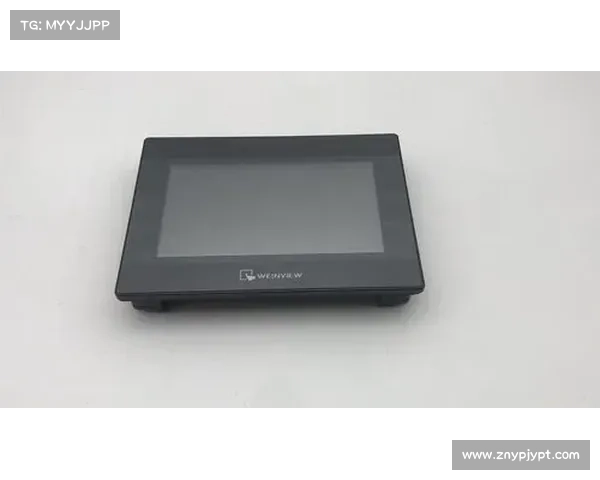

近期《SecurityWeek》报道,美国的组织收到了网络安全和基础设施安全局CISA的警报,涉及三项关键且高危的Weintek cMT人机界面HMI漏洞,需立即进行修复。根据TXOne Networks研究员Hank Chen的说法,利用这些漏洞的攻击可能导致身份验证绕过,同时进行任意命令执行,最终使攻击者能够完全接管HMI。Weintek也证实了这些发现。

“通过结合这些漏洞,远程攻击者可能会获得系统的访问权限,或者通过受影响的操作系统版本的Web服务器在没有身份验证的情况下远程执行命令。” Weintek

快喵加速器官网入口尽管如此,Chen指出,执行任意命令仍然需要 HMI 密码。这些漏洞的披露出现于CISA几个月前关于Weintek的Weincloud云端HMI漏洞的警告之后,TXOne研究人员提到,这些漏洞可能被滥用以危害可编程逻辑控制器、现场设备和其他工业控制系统。

漏洞类型可能的影响身份验证绕过远程访问系统任意命令执行完全接管HMI系统对Weincloud HMI的滥用危害工业控制系统这些漏洞提醒我们加强对人机界面系统的安全防护,提高密码复杂性和访问控制,以降低潜在风险。对于组织而言,及时响应和实施补丁非常关键,以防止由于漏洞带来的安全威胁。